Novedades

Informe de brechas de seguridad en 2010

22/01/2011 Categoría NoRepublicar

Verizon acaba de lanzar su informe sobre Brechas de Seguridas en 2010 (PDF) con el objetivo de mostrar las violaciones más importantes y la forma de detenerlas.

Lo interesante del estudio es que el Servicio Secreto de EE.UU. ha apoyado este estudio y por lo tanto se ha aumentado el alcance del estudio y se incluyen dos apéndices sobre el comportamiento de comunidades criminales en línea y la persecución de delitos cibernéticos.

Leer más →

offLo más irónico que pueda suceder en Internet

21/01/2011 Categoría Varios

Demandan a Twitter por facilitar la interacción con celebridades

Una de las primeras acciones que suelen hacer los nuevos usuarios de Twitter, es seguir a celebridades como deportistas, actores, políticos o presentadores de sus programas favoritos, mientras que recién después venimos todos los completos desconocidos. Si bien el contacto con famosos es uno de sus tantos usos, que generalmente los muestra como personas de carne y hueso, resulta que esto podría constituir la violación de una patente.

Leer más →

offMóviles atraen a ladrones tecnológicos

21/01/2011 Categoría Seguridad

Móviles atraen a ladrones tecnológicos

Los criminales cibernéticos están comenzando a moverse más allá de Windows y ahora están dirigiéndose a otras tecnologías, establece un reporte de seguridad.

El reporte anual del gigante de Internet, Cisco, sugiere que los sistemas operativos de los teléfonos móviles estarán convirtiéndose en el objetivo de los criminales tecnológicos.

Leer más →

offGuía para realizar Compras Seguras en Internet

20/01/2011 Categoría Seguridad

Las transacciones en línea han aumentado exponencialmente en los últimos años, convirtiéndose en una alternativa real para los compradores.

Hoy existe la opción de comprar por Internet, modalidad que ha adquirido cada vez más fuerza entre los chilenos. Estudios revelan que el comportamiento de compra de los chilenos por este medio aumentó un 183% en los últimos dos años.

Leer más →

off¿Por qué funcionan mejor los ataques de phishing en móviles?

20/01/2011 Categoría Seguridad

Retomando este espacio luego de mis vacaciones de inicio de año, y repasando las principales noticias de seguridad que reportó el equipo de ESET Latinoamérica en este mismo blog, y otros textos en la materia, me encontré con una pequeña noticia que, creo, nos invita a la reflexión. Resulta que según un post de Mickey Boodaei, CEO de la empresa de servicios de Seguridad Informática en Internet, Trusteer; los usuarios de teléfonos móviles son tres veces más propensos a ser víctimas de ataques de phishing que los usuarios de escritorio.

Leer más →

offLas Aplicaciones para Moviles más descargadas de todos los tiempos

19/01/2011 Categoría NoRepublicar

Ayer quedaba claro que el futuro de las plataformas de descarga de aplicaciones, independientemente del dispositivo, se presenta inmejorable para los próximos años. 25.000 millones de dólares a ingresar en 2015.

Todos quieren sacar su parte y Apple es quien mayor domina.

Leer más →

offHackeando el tiempo con experiencias inusuales

19/01/2011 Categoría Varios

Matt Danzico es un reportero de tiempo completo de BBC News, pero además de eso es el responsable de un proyecto que me llamó mucho la atención: The Time Hack, un experimento que apunta a explorar si nuestra percepción del tiempo está influenciada por lo que hacemos. Cada día Matt se aventura en una nueva experiencia para entender cómo su percepción del tiempo varía en relación con cada evento. ¿Podrá calcular sin problemas cuánto duró cada experiencia? ¿Recuerda más detelles de las nuevas experiencias que de las cosas que hace todos los días?

Muchas investigaciones anteriores sugieren que el tiempo que sentimos transcurrir entre dos eventos o la facilidad con que los recuerdos se quedan en nuestra memoria dependen parcialmente de la cantidad de experiencias nuevas que un individuo tiene en el día —una especie de pequeño viaje en el tiempo—.

Leer más →

offNace un gigante del sector audiovisual e Internet

19/01/2011 Categoría NoRepublicar

La Comisión Federal de Comunicaciones (FCC, por su sigla en inglés) aprobó el acuerdo de compra de NBC Universal por parte de Comcast, la mayor proveedora de televisión por cable en EEUU, que dará origen a un gigante del sector audiovisual e Internet.

La votación, decidida por cuatro votos a favor y uno en contra, determina que la fusión de NBC Universal y Comcast es de “interés público nacional”, aunque exige al proveedor de cable una serie de condiciones para permitir el acceso “justo” de empresas competidoras a su red.

Leer más →

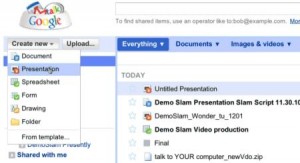

offGoogle Docs dispondrá de soporte para audio y listas de reproducción

19/01/2011 Categoría NoRepublicar

Leyendo Google Operating System, blog no oficial de Google pero que ya ha acertado varias veces con noticias por el estilo, me entero de que han descubierto en el código partes que sugieren que Google podría lanzar en los próximos días una nueva versión de su Google Docs que contendría soporte para archivos de audio, reproductor, lista de reproducción y panel de previews incluido.

Leer más →

offDelincuentes que robaron 114.000 correos, ante los tribunales

19/01/2011 Categoría NoRepublicar

Las autoridades de Estados Unidos han anunciado que habrá acusación por el robo de datos personales y cuentas de email de unos 114.000 usuarios de iPad en septiembre de 2009. Los acusados, el grupo francés Goatse Security, que afirmó que lo hizo para demostrar los fallos del producto. Ahora se enfrentan a una denuncia en la que hay grandes nombres de los negocios y la política.

Leer más →

offBuscar

Post Recientes

| M | T | W | T | F | S | S |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | |